Pesquisar na base de conhecimento por palavra-chave

-

COMO COMEÇAR LABCOLLECTOR

- como funciona LabCollector interface se parece?

- Qual é a aparência geral de um módulo?

- Como configurar o armazenamento em LabCollector?

- Quais são os campos em LabCollector?

- Em que estão os registros LabCollector e como criá-los?

- Como começar com o módulo Anticorpos?

- Como começar com o módulo de estruturas químicas?

- Como começar com o módulo Documento?

- Como começar com o Electronic Lab Notebook (ELN)?

- Como começar com o módulo Equipamento?

- Como começar com o módulo Plasmids?

- Como começar com o módulo Primers?

- Como começar com o módulo Reagentes e Suprimentos?

- Como começar com o módulo Sample?

- Como começar com o módulo Sequências?

- Como começar com o módulo Cepas e Células?

- Como usar o complemento Webinars?

- Como atualizar em massa registros memorizados?

- Como usar LabCollector para testes de COVID-19?

- Mostrar todos os artigos (4) Recolher artigos

-

INSTALAÇÃO

- Como posso me conectar a LabCollector de outro computador?

- LabCollector Requisitos de instalação para AWS

- Como instalar LabCollector usando Docker?

-

- Como mover uma instalação inteira para um novo servidor Windows?

- Como executar LabCollector servidor em uma máquina Windows de 64 bits?

- Instale LabCollector com IIS no Windows Server

-

- Limpe o log do Apache manualmente para melhorar a velocidade.

- Mudando para o ServerManager v2.5 (forma antiga)

- Instalação do Windows usando o assistente de configuração

- Como habilitar a extensão soap.dll no LSMRemote usando arquivo php ou LabCollector Gerenciador de servidores (Windows)?

- Como utilizar o LabCollector Gerenciador do Servidor?

- Como replicar LabCollector em tempo real com o Windows Server Manager?

-

- Servidor Apache/servidor Web não funciona no Windows 10

- Limpe o log do Apache manualmente para melhorar a velocidade.

- Limpe os logs manualmente para melhorar a velocidade.

- ERRO no log: AH00052: sinal de saída filho pid 3461 Falha de segmentação (11)

- ERRO: Aviso: mysql_connect(): Cliente não suporta protocolo de autenticação solicitado pelo servidor (…)

- Como fazer os miniaplicativos Java funcionarem novamente após a atualização para o Java 7U51 +?

- Como restaurar documentos substituídos

- Recebo a mensagem "Falha ao conectar ao servidor MySQL. Nenhum banco de dados encontrado para esta conta de laboratório". O que posso fazer?

- My LabCollector ou o complemento está muito lento. Por que e como consertar isso?

- Coluna desconhecida “auto_name_mode” na “lista de campos”: O erro está ocorrendo quando desejo ajustar registros existentes, fazer novos registros ou importar dados. O que posso fazer?

- Problema de URL

- Quando adiciono registros ou quaisquer valores, recebo esta mensagem: "valor inteiro incorreto: para a coluna 'contagem' na linha 1"

-

- Dar acesso a LabCollector para colaboradores fora da sua rede

- Como posso me conectar a LabCollector de outro computador?

- O banco de dados pode ser separado do sistema no qual labcollector está instalado?

- Tenho problemas ao instalar PHP e/ou MySQL. Existe uma alternativa?

- Otimização do uso de memória do MySQL Server

- Extensões PHP necessárias

- Instalação e conexão de scanners de rack com ScanServer

- Requisitos do sistema – opções hospedadas (FR/ENG)

- O que são PHP e MySQL? Preciso ter PHP e MySQL?

- Como migrar LabCollector para o novo servidor Linux?

-

SUPORTE

- O que é a LabCollector?

- Como eu instalo LabCollector? Onde posso encontrar o arquivo install.exe?

- Requisitos do sistema – opções hospedadas (FR/ENG)

- Como funciona a versão hospedada remotamente?

- Eu posso usar LabCollector em um único computador? Posso instalá-lo em um servidor web?

- Se eu adquirir UMA licença, preciso adquirir licenças adicionais para outros computadores na rede do meu laboratório?

- Tutorial da área do cliente

- LabCollector ajuda

- Quais são os requisitos da FDA para que o software esteja em conformidade com as diretrizes GxP?

- Preciso comprar todos os módulos? Posso usar apenas o módulo de primers?

- Significado dos ícones (EN/FR) V.6.0

- Significado dos ícones (EN/FR)

- Como faço para pesquisar em LabCollector?

- Posso ver/listar todos os registros em um módulo?

- Como faço para imprimir registros?

- Como adicionar painéis ao LabColletor v6.0?

- Como criar tubos com armazenamento e marcar seu uso? (v6.0)

- Como criar e definir alertas para tubos? (v6.0)

- Etiquetar impressoras de rede e tipos de rolo

- Mostrar todos os artigos (4) Recolher artigos

-

RECURSOS BÁSICOS

- Exportar e imprimir modelos

- Como adiciono vários registros sem importação de dados

- Como faço para vincular registros e com que finalidade?

- Como você cria ou edita registros? (FR/EN)

- Significado dos ícones (EN/FR)

- Significado dos ícones (EN/FR) V.6.0

-

- O que posso fazer com os campos padrão?

- Posso adicionar um módulo personalizado para atender às minhas necessidades específicas?

- Tipos de campos personalizados

- Como você cria um campo personalizado?

- Como você cria um campo personalizado? Para a versão 5.2 em diante

- Campo personalizado: opção de categoria de campo versão 5.2x

- Campos personalizados: opção Análise de guia

- Como posso personalizar as opções de gravação?

- Como uso um campo somente leitura?

- Como personalizar LabCollector cores da página de login?

- Como alterar o idioma e o nome dos campos personalizados?

-

- O que é um arquivo CSV?

- Importe seus dados (v6.0)

- Importe seus dados (versão 5.3 e superior)

- Como delimitar dados csv para importação de dados?

- Quais são os valores dos campos padrão durante a importação de dados? v6.0

- Como formato o valor da data como aaaa-mm-dd ou aaaa-mm-dd para importar?

- Importe suas amostras e armazenamento associado em 3 etapas

- Importe e gerencie seus reagentes e suprimentos V5.3 e superior

- Importe meu BDD EndNote em LabCollector (FR)

- Como resolver erros ao importar dados

- Como atualizar em massa registros memorizados?

-

- Quais são as permissões de nível de usuário?

- Como você usa o versionamento? v5.31 e abaixo

- Como você usa o versionamento? v5.4 e superior

- Como gerenciar usuários (v5.31 e anteriores)

- Como gerenciar usuários (v5.4 e superior)

- Como usar AD ou LDAP para autenticação de login?

- O que são políticas de grupo e como usá-las?

- O que são políticas de grupo e como usá-las? v5.4 e superior

- O que são políticas de grupo e como usá-las? v6.0 e superior

- Como gerenciar usuários? (v.6.032+)

- Como configurar permissões de acesso?

-

MÓDULOS

-

- Artigos em breve

-

- Como começar com o módulo Reagentes e Suprimentos?

- Preferências de reagentes e suprimentos (v6.03)

- Preferências de reagentes e suprimentos

- Como posso criar alertas para produtos químicos e equipamentos?

- Como faço para criar alertas com lotes? (v6.0)

- Gerencie seus lotes de reagentes (v6.0)

- Gerencie seus lotes de reagentes

- Como descartar muito?

- códigos de risco

- Como faço para gerenciar fornecedores e vendedores?

- Como imprimo informações de dados de risco e segurança?

- Importe e gerencie seus reagentes e suprimentos V5.3 e superior

- Gerenciar armazenamento para módulo de reagentes e suprimentos

- Gerenciar armazenamento para módulo de reagentes e suprimentos (v6.0)

- Pictogramas de perigo do GHS, sinais de segurança obrigatórios e sistema de classificação de perigo da NFPA

- Como usar o SDS Maker?

- Mostrar todos os artigos (1) Recolher artigos

-

- Artigos em breve

-

- Artigos em breve

-

- Como posso criar alertas para produtos químicos e equipamentos?

- Como ativar e definir diferentes tipos de alertas de Equipamentos? (v6.0)

- Como ativar e definir diferentes tipos de alertas de Equipamentos? (v5.4 e abaixo)

- Como adicionar uma nova categoria e registrar no módulo de equipamentos? (v6.0)

- Como adicionar uma nova categoria e registrar no módulo de equipamentos? (v5.4 e abaixo)

- Como adicionar gráfico de controle para manutenção de calibração de equipamentos?

- Como adicionar/editar manutenção de equipamentos? (v6.0+)

- Como adicionar/editar manutenção de equipamentos (v5.4 e anteriores)

- Como exportar relatório de manutenção de equipamentos?

- Quais são as opções na seção “manutenção do display” do equipamento. (v5.4 e abaixo)

- Quais são as opções na seção “manutenção do display” do equipamento. (v6.0)

-

- Artigos em breve

-

ADD-ONS

- O que são complementos?

- Gerente de estoque de moscas

- O que é o complemento do rastreador de peso? Como usá-lo?

- Upload de arquivo de campo personalizado

- O que é o complemento do catálogo eletrônico? E como usá-lo?

-

- Como começar com o LSM?

- Guia de uso do LSM – Da solicitação de trabalho ao relatório de resultados

- Teste a API LSM

- Insira o aplicativo LSMremote em seu site

- Como realizar um teste genético de paternidade/relacionamento usando LSM?

- Introdução ao HL7 e como usá-lo no LSM

- Ícones da lista de empregos LSM - O que eles significam?

- LSM: Como agrupar resultados de testes por especialidade?

- Vinculação lote-amostra no LSM para controle de qualidade

-

- 1º passo: Criar usuários e solicitantes

- Como enviar amostras de LabCollector para um trabalho LSM

- Como vincular um módulo personalizado ao LSM?

- Como gerenciar registros de casos (pacientes, animais...) no LSM?

- Como reordenar/reorganizar trabalhos e amostrar campos personalizados no LSM?

- Como gerenciar intervalos no LSM?

- Como reiniciar um trabalho no LSM?

- Consigo adicionar um novo trabalho sem problemas, mas quando tento iniciá-lo não consigo. Aparece o seguinte erro: Erro ao carregar o documento XML: data/bl/bl-job.php. Qual é o problema?

- Como aceitar empregos no LSM?

- Como criar e executar um trabalho no LSM?

- Como criar versão de teste no LSM?

- Como importar CSV com amostras e testes no LSM?

-

- 5º passo: Resultado e modelo de fatura

- Como gerar relatórios no LSM?

- Como criar um relatório de processamento no LSM?

- Como gerar modelo de relatório de faturas no LSM?

- Como criar um relatório de Cadeia de Custódia (CoC) e usá-lo LSM e LSMRemote?

- Como usar o editor de texto para criar um modelo de relatório no LSM?

- Tags de relatório no LSM para modelos de resultado/fatura/CoC/lote?

- Ações de correção/alteração no relatório LSM

- Como imprimir e acompanhar vários relatórios/CoCs no LSMRemote?

- Erro ao carregar relatórios grandes em LabCollector

- Erro ao carregar relatórios grandes no LSM

- Como configurar cabeçalho e rodapé no relatório LSM/CoC/faturas? (da v4.057+)

- Qual é a finalidade do código de barras de identificação exclusivo do relatório?

-

- Como faço para imprimir do LSM?

- Como imprimo a lista de trabalhos do LSM?

- Como faço para imprimir registros?

- Como imprimo a lista de equipamentos do LSM?

- Como imprimo a lista de registros de auditoria do LSM?

- Exemplo de impressão em lote de código de barras de um trabalho no LSM

- Etiquetas DYMO em LSM

-

- Registro, login e outras opções do LSMRemote (v6.0)

- Etapas de instalação do LSMRemote e integração no site? (v4.0)

- Opções configuráveis do LSMRemote (v4.0)

- Como configurar novos campos, enviar um trabalho no LSMRemote e visualizá-lo no LSM?

- Como pesquisar no LSMRemote?

- Como criar um token para acesso ao relatório para paciente/cliente usando LSMRemote?

- Como gerar Manifesto CoC com rótulos integrados?

- Como imprimir e acompanhar vários relatórios/CoCs no LSMRemote?

- Configuração de pré-cadastro do paciente e conexão do portal LSMRemote

- Como fazer o pré-registo de trabalhos a partir do portal LSMRemote?

- Como integrar o agendamento de consultas no LSMRemote?

- Como habilitar a extensão soap.dll no LSMRemote usando arquivo php ou LabCollector Gerenciador de servidores (Windows)?

- Como importar trabalhos usando LSMRemote?

- Como configurar o kit e ativá-lo no LSMRemote?

- Como imprimir em massa os códigos de barras usando LSMRemote?

- Como habilitar a extensão soap.dll no LSMRemote usando arquivo php no Linux?

- Mostrar todos os artigos (1) Recolher artigos

-

- Manual do OW-Server ENET

- Guia de início rápido do OW-Server

- Manual do OW-Server WiFi

- Configuração rápida de WiFi para OW-Server WiFi

- Método de conversão de leituras de mA para unidade específica para sonda do registrador de dados?

- Como configurar seu Data Logger em LabCollector?

- Como instalar sensores em freezers ULT?

- Como configurar alertas no registrador de dados?

-

-

- Como criar um livro, adicionar um experimento e uma página?

- O que há dentro de um livro?

- O que há dentro de um experimento?

- O que tem dentro ELN Página?

- Como faço para imprimir de ELN?

- ELN Fluxos de trabalho

- ELN modelos

- Uso de imagem TIFF

- Como assinar eletronicamente o ELN Páginas?

- Como adicionar uma microplaca em ELN Página?

- Como adicionar uma receita de reagentes/soluções em ELN?

-

- ELN - Guia de ajuda da planilha Zoho

- Gráfico em planilha plana

- Como alterar o idioma do ZOHO Excel em ELN?

- Como replicar/importar seu Excel em ELN?

- Como usar planilhas?

- O que é o Flat & Zoho Spreadsheet Editor e como ativá-lo?

- Como usar planilha plana e fórmulas nela?

- Como fazer gráfico em planilha plana?

- O que pode ser copiado e colado do Excel em uma planilha plana?

-

- Complemento de recebimento de amostra: definições de configuração do projeto

- Como criar e processar um pacote no complemento de recebimento de amostra?

- Como realizar o pooling no complemento de recebimento de amostras?

- Como processar placas no complemento de recebimento de amostras?

- Como visualizar amostras criadas no complemento de recebimento de amostras em um módulo?

- Como adicionar amostras criadas no recebimento de amostras ao complemento Workflow?

- Como conectar e enviar amostras do 'recebimento de amostras' para fazer testes no 'LSM'?

-

APLICATIVOS MÓVEIS

-

- Artigos em breve

-

INTEGRAÇÃO

-

API

- Introduction to LabCollector API

- API para LabCollector (v5.4 +)

- API para LSM (v2)

- API para ELN (V1)

- Como testar o LabCollector API REST?

- Mensagens de erro da API

- API: Como criar caixas ou placas?

- Testar a API do Lab Service Manager

- Configuração de serviço web/API Apache

- Como configurar sua API de serviços da Web?

- O que é a IU do Swagger? Como acessá-lo e testar os endpoints da API?

-

FERRAMENTAS

- Como você instala o executável blast do NCBI para usar em LabCollector?

- Como configurar e usar o Recipe Manager (versão antiga)

- Como gerenciar itens memorizados?

- Gerenciamento de pedidos de compra - A a Z

- Gerenciamento de pedidos de compra – A a Z (v 6.0+)

- Gerenciador de receitas (v6.0)

- Ferramenta de lote de amostras (scanner de rack)

- Como usar o Atualizador de Registro de Massa?

-

UTILITÁRIOS/MIDDLEWARE

-

- Como baixar e instalar o conector de arquivo v2.2? (Labcollector v6.0)

- Como instalar o Fileconnector no Mac OS? (Labcollector v6.0)

- Editando um arquivo usando o File Connector

- Como usar um software específico para abrir determinados tipos de arquivos no fileconnector? (Labcollector v6.0)

- Como usar o Fileconnector no Mac OS?

-

- Como instalar e configurar o Scan Server com LabCollector?

- Ferramenta de lote de amostras (scanner de rack)

- O código de barras do rack na parte superior ou como terceiro elemento nas linhas?

- Como abrir CSV em UTF8 no Excel?

-

IMPRESSÃO

- Como configurar a impressora com LabCollector?

- Como conectar uma impressora USB a LabCollector?

- Impressoras de etiquetas compatíveis

- Etiquetar impressoras de rede e tipos de rolo

- Geração e impressão de etiquetas de código de barras

- Como imprimo etiquetas de código de barras?

- Como imprimo mapas de caixa?

- Como faço para imprimir registros?

- Como imprimo informações de dados de risco e segurança?

- Como imprimo registros de armazenamento

- Como imprimir etiquetas em ambiente HTTPS?

- Como configurar melhor o seu PDA N5000 para LabCollector usar

- Como posso configurar meu leitor de código de barras AGB-SC1 CCD?

- Como posso configurar meu leitor de código de barras HR200C?

- Como configuro o FluidX para suportar ScanServer?

- Tempo limite de conexão da impressora de código de barras

- Manual AGB-W8X para leitura de código de barras

- Como configurar suas impressoras e etiquetas?

- Mostrar todos os artigos (3) Recolher artigos

-

ARMAZENAMENTO

- Como configurar o armazenamento em LabCollector?

- Como criar caixas/gavetas/racks em equipamentos de armazenamento?

- Como criar modelos de caixas para armazenamento?

- Como replicar e duplicar caixas no armazenamento?

- Como armazenar e manusear canudos? (EN/FR)

- Como adiciono amostras a um freezer, prateleira ou outra parte específica do sistema de armazenamento?

- Como faço para retirar amostras de um freezer específico?

- Gerenciar armazenamento para módulo de reagentes e suprimentos

- Como organizar o navegador de armazenamento?

- Como imprimo mapas de caixa?

- Como imprimo registros de armazenamento

- Sistema de check-in/out de armazenamento

-

CONFORMIDADE

- O que está no Pacote de Conformidade?

- Como uso um campo somente leitura?

- Quais são os requisitos da FDA para que o software esteja em conformidade com as diretrizes GxP?

- Lista de verificação do produto FDA CFR21 parte 11

- Requisitos de conformidade ISO 17025

- Como você usa o versionamento? v5.31 e abaixo

- Como você usa o versionamento? v5.4 e superior

- Devo bloquear, arquivar ou excluir registros?

-

SUPPORT

-

DEFINIÇÕES

- Como configurar o Apache para funcionar com Office 2007 e superior?

- Como acelerar o seu LabCollector? (EN/FR)

- Extensões PHP necessárias

- Acelere sua rede local

- Uso de imagem TIFF

- Carimbo de hora nos registros mostrando hora incorreta.

- Como configurar o SMTP para usar OAuth 2.0 (Microsoft e Gmail)?

-

- LabCollector Configuração geral

- LabCollector Configuração geral - v5.4

- LabCollector Configuração Geral 5.2

- LabCollector Configuração geral-v6.0

- Opções de login e requisitos de php para LDAP/SSO

- Como configurar o seu LabCollectorconfigurações gerais, logotipo e nomes dos módulos?

- Como configurar suas opções de proxy, agendador de tarefas e e-mail?

- Como configurar as opções de pesquisa e formulário do módulo?

- Como configurar os links externos da sua página inicial?

- Como configurar seu Feed de Notícias?

-

- Erro ao carregar relatórios grandes em LabCollector

- Os campos com barra de rolagem não funcionam no Safari, o que posso fazer?

- Não consigo visualizar o esquema de caixas no Safari, por quê?

- Recebo o erro: "O programa não pode ser iniciado porque MSVCR110.dll está faltando no seu computador. Tente reinstalar o programa para corrigir esse problema" ao instalar ou atualizar LabCollector para Windows

- Problema no arquivo de upload: observe sua configuração do PHP

- A pesquisa do módulo falha com erro 404 ou solicitação muito longa

- Quando quero importar arquivos grandes, nada acontece?

- Por que recebo o erro “O servidor MySQL desapareceu” no upload do arquivo?

-

NOVA KB DO MÊS

- Tutorial da área do cliente

- Como criar tubos com armazenamento e marcar seu uso? (v6.0)

- Como fazer upload/importar dados em módulos de plasmídeo e sequência?

- LabCollector Configuração geral-v6.0

- Gerenciamento de pedidos de compra – A a Z (v 6.0+)

- Como usar o Editor de Mapa Plasmid?

- Como configurar alertas no registrador de dados?

-

APRESENTAÇÕES GRAVADAS

LabCollector ![]() oferece várias opções de configuração. Está pronto para uso (na medida do possível), sua configuração pode ser facilmente gerenciada pelo superadministrador para atender aos requisitos específicos do seu laboratório. Na base de conhecimento a seguir, mostraremos como configurar suas opções de login e como configurar a função de autenticação LDAP/AD e Single Sign On (SSO).

oferece várias opções de configuração. Está pronto para uso (na medida do possível), sua configuração pode ser facilmente gerenciada pelo superadministrador para atender aos requisitos específicos do seu laboratório. Na base de conhecimento a seguir, mostraremos como configurar suas opções de login e como configurar a função de autenticação LDAP/AD e Single Sign On (SSO).

![]()

Para acessar suas opções de LDAP/AD e SSO, basta ir para ADMIN -> OUTROS -> CONFIGURAÇÃO -> Opções de login:

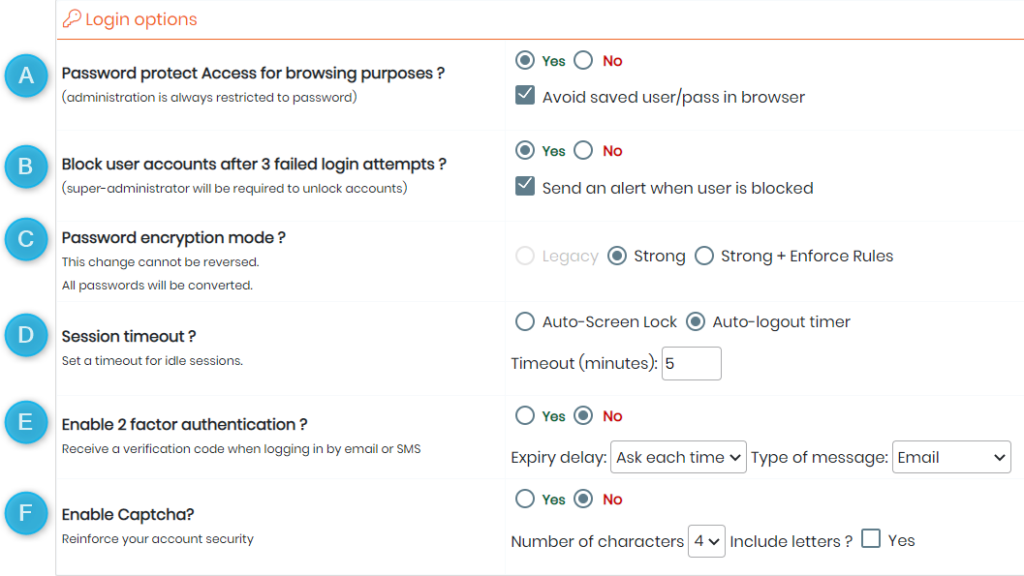

- Você verá os seguintes recursos na guia de opções de login:

-

- A: Opção de acesso protegido por senha para fins de navegação:

- SIM: você define a proteção total de login.

- NÃO: você indica um sistema semiaberto em que a navegação e pesquisa de dados são irrestritas.

- A administração é sempre protegida por senha.

- Você também pode forçar os navegadores da Internet a não salvar informações de login e senha.

- B: Opção de bloquear contas de usuário após 3 tentativas de login malsucedidas:

- SIM: se um usuário digitar a senha errada três vezes, sua conta será bloqueada e o superadministrador será obrigado a desbloqueá-la. Você também pode optar por enviar um alerta ao superadministrador quando um usuário for bloqueado.

- NÃO: você pode digitar a senha quantas vezes quiser

- C: Modo de criptografia de senha:

- Você pode escolher entre três modos de criptografia de senha: (1) legado (antigo), (2) SHA-256 ou (3) SHA-256 + regras fortes.

- (1) No modo legado, você só pode usar os seguintes caracteres: 0..9, a..z, A..Z e % . : / | _ – &- Nos dois últimos modos SHA, todos os caracteres ficam disponíveis e é solicitada dupla confirmação de senha no superadministrador e novos usuários.

- SHA-256 + regras fortes, o superadministrador fornece uma senha temporária ao usuário. Durante o primeiro login, o novo usuário deverá alterar sua senha seguindo regras fortes.

- “Regras fortes” significa que a senha deve conter:

- pelo menos caracteres 8

- pelo menos 1 letra minúscula

- pelo menos 1 maiúsculo

- pelo menos 1 dígito

- pelo menos 1 caractere especial

- A: Opção de acesso protegido por senha para fins de navegação:

-

- D: Sessão expirada:

– Você pode optar por “bloquear” a tela ou “sair” do LabCollector sessão.

– Você pode escolher os minutos de tempo limite em que deseja ser registrado ou bloqueado.

- D: Sessão expirada:

-

- E: Habilitar autenticação de 2 fatores?

2FA é uma camada extra de segurança usada para garantir que as pessoas que tentam obter acesso a uma conta online sejam quem dizem ser. Primeiro, o usuário inserirá seu nome de usuário e uma senha. Então, em vez de obter acesso imediato, eles deverão fornecer um código de verificação.

– Você pode definir o prazo de validade para que ele solicite o código de verificação sempre que você tentar fazer login, todos os dias, todas as semanas ou todos os meses.

– Você também pode configurar a mensagem para recebê-la por e-mail ou por e-mail + SMS.

- E: Habilitar autenticação de 2 fatores?

-

- F: Habilitar Captcha?

- CAPTCHAs são ferramentas que você pode usar para diferenciar entre usuários reais e usuários automatizados, como bots. Os CAPTCHAs oferecem desafios difíceis de serem executados pelos computadores, mas relativamente fáceis para os humanos.

- Você pode definir o número de caracteres para 4, 6 ou 8 e também escolher se deseja ou não incluir letras no código de verificação.

- F: Habilitar Captcha?

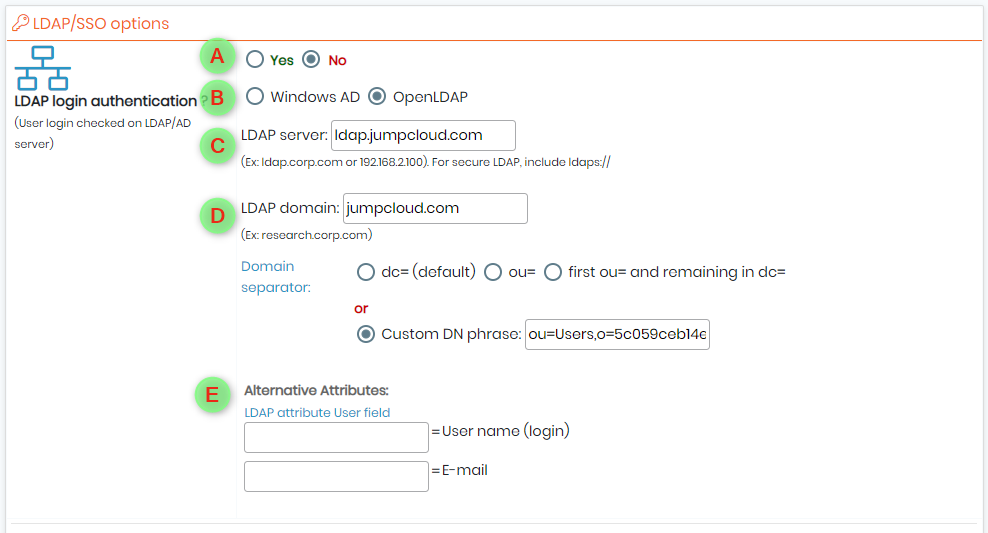

- Você verá as seguintes opções em LDAP/AD:

LabCollector ![]() permite usar a rede LDAP e AD para usuários, funciona com protocolo LDAP padrão e usa apenas servidor e domínio LDAP.

permite usar a rede LDAP e AD para usuários, funciona com protocolo LDAP padrão e usa apenas servidor e domínio LDAP.

Usuários e funcionários LDAP/AD podem ser importados diretamente: ADMIN -> USUÁRIOS E EQUIPE -> IMPORTAR DE LDAP e AD.

-

- A: Você pode optar por usar a função LDAP/AD.

- B: Você pode escolher a função desejada - LDAP ou AD.

- C: Para o servidor LDAP você pode escolher o URL que é uma string que pode ser usada para encapsular o endereço e a porta de um servidor de diretório.

- D: Aqui você pode colocar o domínio LDAP, usando um separador de domínio específico ou um DN personalizado (Nome Distinto que identifica exclusivamente uma entrada no diretório frase). O servidor LDAP possui seu próprio domínio LDAP no SMC. Um domínio LDAP pode ser selecionado como domínio LDAP padrão para que os usuários possam omitir essas informações ao autenticarem.

- E: Aqui você pode colocar o atributo LDAP para um nome de usuário e ID de e-mail.

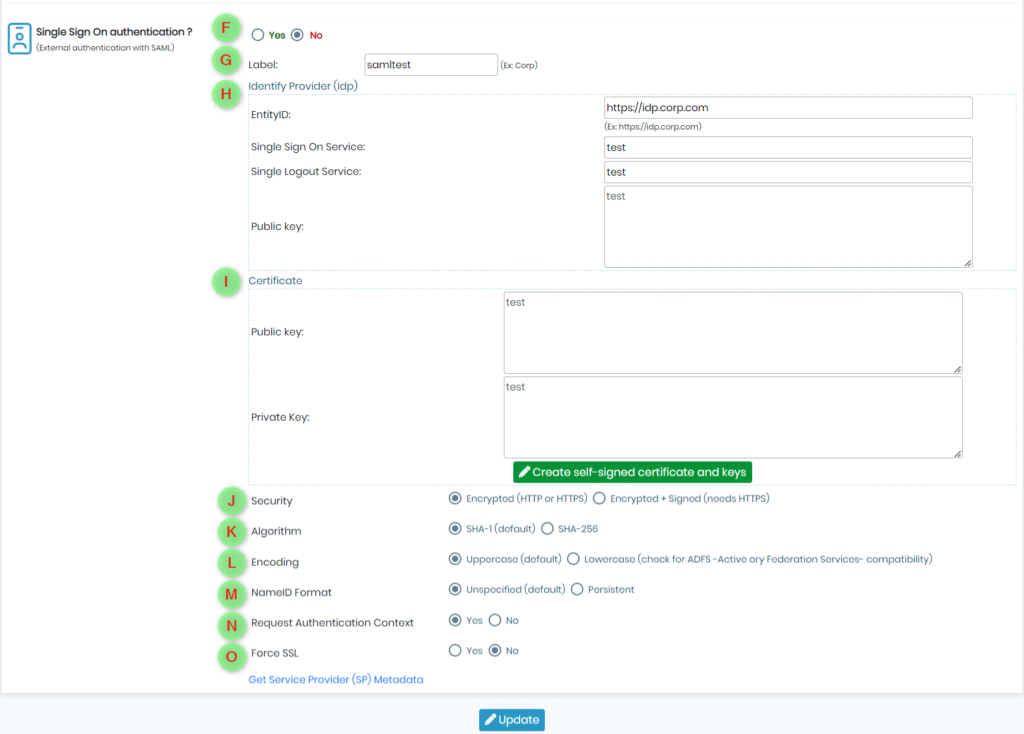

- F: você pode optar por ativar a autenticação Single Sign On (SSO) para os usuários. (O logon único é um esquema de autenticação que permite que um usuário faça login com um único ID e senha em qualquer um dos vários sistemas de software relacionados, mas independentes).

Autenticação de login único: Isso permite que seu laboratório use Autenticação SAML (linguagem de marcação de afirmação de segurança) para fazer login. O SAML fornece um ponto único de autenticação, que acontece em um provedor de identidade seguro. SAML usa tokens seguros que são mensagens criptografadas e assinadas digitalmente com dados de autenticação e autorização. Esses tokens são passados de um provedor de identidade para LabCollector com uma relação de confiança estabelecida. Como no caso do LDAP, senhas (exceto a do superadministrador) são gerenciadas fora do LabCollector.

-

- G: Você pode colocar o rótulo aqui. Um rótulo é o nome da empresa ou corporação na qual o usuário fará login.

- H: Aqui você pode colocar os detalhes do provedor de identidade. Os provedores de identidade podem facilitar as conexões entre os recursos de computação em nuvem e os usuários, diminuindo assim a necessidade de os usuários se autenticarem novamente ao usar aplicativos móveis e de roaming. Assim, você pode adicionar o ID da entidade, SSO e serviços de logout único e a chave pública. (a chave pública é uma forma de se autenticar em vez de usar uma senha)

- I: As opções de certificado permitem inserir um par de chaves pública-privada. Você também pode criar certificados e chaves autoassinados

- J: Segurança da sua URL, se estiver criptografada ou assinada.

- K: você pode definir o algoritmo como SHA-1 (que é definido por padrão) ou SHA-256.

- L: Codificação se estiver em maiúsculas ou minúsculas.

- M: formato NameID se for persistente ou não especificado. Define o formatos de identificador de nome suportado pelo provedor de identidade

- N: você pode optar por solicitar um contexto de autenticação. Um contexto de autenticação permite o aumento de asserções com informações adicionais relativas à autenticação do Principal no Provedor de Identidade. Para explicar de forma simples, garante autenticação segura. Por exemplo, quando você precisa fazer autenticações multifatoriais.

-

- O: você pode escolher se deseja ou não forçar o SSL.

![]()

Tópicos relacionados: